Bridge vs Macvlan: Khi nào NAT trở thành gánh nặng?

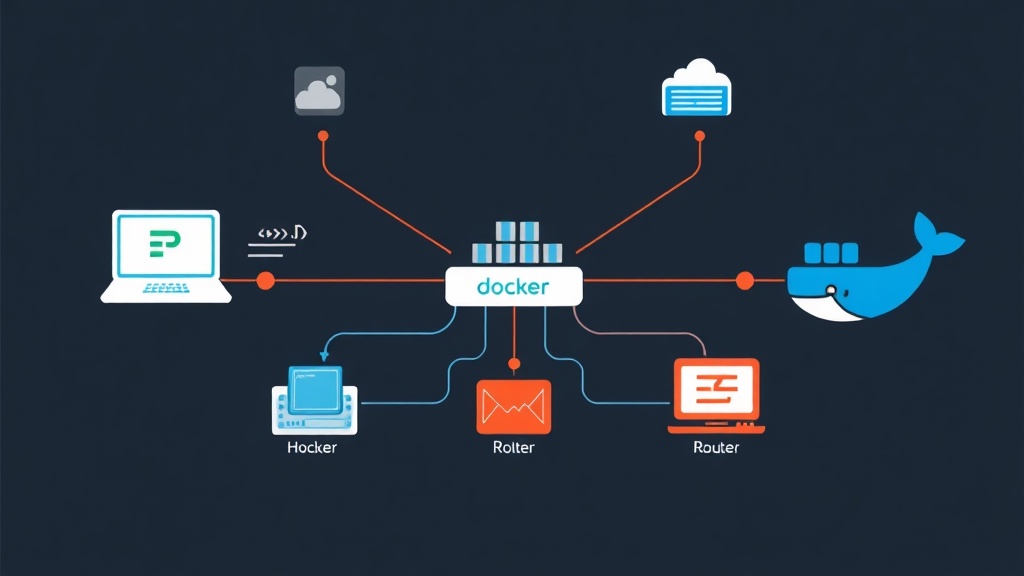

Nếu đã làm việc với Docker, chắc hẳn bạn không lạ gì chế độ Bridge mặc định. Nó nhanh và tiện, nhưng lại đi kèm một nhược điểm chí mạng là NAT. Khi dùng Bridge, container bị giấu kín sau địa chỉ IP của máy host. Bạn buộc phải mapping port (ví dụ 8080:80) để truy cập dịch vụ. Cách này cực kỳ phiền phức với các ứng dụng yêu cầu port cố định hoặc cần broadcast tín hiệu trong mạng LAN.

Hồi năm 2021, mình từng triển khai hệ thống VoIP Asterisk bằng Docker cho khách hàng. Giao thức SIP cực kỳ “dị ứng” với NAT. Dù đã map đủ dải port RTP từ 10000-20000, âm thanh vẫn bị mất một chiều hoặc không thể đăng ký máy lẻ. Sau 2 ngày thức trắng debug, mình quyết định chuyển sang Macvlan. Kết quả thật bất ngờ: container nhận trực tiếp IP từ Router, chạy mượt và ổn định như một server vật lý thực thụ.

Macvlan cho phép bạn gán một địa chỉ MAC vật lý riêng cho mỗi container. Lúc này, Router sẽ coi container như một chiếc laptop hay điện thoại đang kết nối vào mạng. Mọi rào cản về port mapping hoàn toàn biến mất.

Cơ chế hoạt động của Macvlan Network

Hiểu đơn giản, Macvlan tạo ra các giao diện phụ (sub-interface) từ card mạng vật lý của máy host. Mỗi container được cấp một địa chỉ MAC riêng và một IP thuộc dải mạng LAN bạn đang dùng (ví dụ 192.168.1.x).

Ưu điểm vượt trội:

- Hiệu năng ấn tượng: Việc loại bỏ lớp NAT giúp giảm khoảng 10-15% độ trễ (latency) mạng.

- Quản lý trực quan: Bạn gán IP tĩnh trực tiếp, không cần nhớ danh sách port mapping loằng ngoằng.

- Độ hiển thị cao: Các thiết bị khác trong LAN có thể ping và kết nối thẳng đến container mà không cần qua trung gian.

Vài điểm trừ cần lưu ý:

- Bảo mật: Container lộ diện hoàn toàn trong mạng, nên bạn cần cấu hình Firewall cực kỳ cẩn thận.

- Giao tiếp Host-Container: Mặc định máy host và container Macvlan không thể thấy nhau. Tuy nhiên, chúng ta có thể xử lý vấn đề này bằng vài dòng lệnh.

- Chế độ Promiscuous: Card mạng máy host bắt buộc phải hỗ trợ chế độ nhận mọi gói tin này.

Hướng dẫn cấu hình Docker Macvlan chi tiết

Đầu tiên, hãy xác định tên card mạng đang kết nối với Router. Trên Linux, bạn hãy gõ lệnh:

ip addr showGiả sử card mạng là eth0, dải IP nhà bạn là 192.168.1.0/24 và Gateway là 192.168.1.1.

Bước 1: Kích hoạt chế độ Promiscuous

Lệnh này giúp card mạng nhận được các gói tin không trùng địa chỉ MAC của chính nó.

sudo ip link set eth0 promisc onBước 2: Khởi tạo Macvlan Network

Đây là bước then chốt. Bạn cần khoanh vùng dải IP mà Docker được phép cấp phát để tránh xung đột với các thiết bị khác như điện thoại hay TV.

docker network create -d macvlan \

--subnet=192.168.1.0/24 \

--gateway=192.168.1.1 \

--ip-range=192.168.1.192/27 \

-o parent=eth0 my_macvlanÝ nghĩa các thông số:

--ip-range: Mình dành riêng từ IP .192 đến .223 cho Docker để tránh trùng lặp.-o parent=eth0: Chỉ định card mạng vật lý đóng vai trò làm cầu nối.

Bước 3: Triển khai Container với IP tĩnh

Thử chạy một container Nginx và gán cho nó IP cố định là 192.168.1.200.

docker run -d \

--name web-server \

--network my_macvlan \

--ip 192.168.1.200 \

nginxGiờ đây, từ bất kỳ máy nào trong nhà, bạn chỉ cần gõ http://192.168.1.200 là truy cập thẳng vào Nginx. Không cần port 8080 hay 8888 phức tạp nữa.

Mẹo xử lý lỗi: Khi Host không thể ping Container

Sau khi thiết lập, bạn sẽ gặp một hiện tượng khá kỳ lạ. Các máy khác trong mạng ping thấy container, nhưng chính máy host chạy Docker đó lại không thể. Đây là cơ chế bảo mật loopback của nhân Linux.

Để khắc phục, hãy tạo một sub-interface cho máy host để nó “nói chuyện” được với dải Macvlan:

# Tạo link ảo tên macvlan-br

sudo ip link add macvlan-br link eth0 type macvlan mode bridge

# Gán IP riêng cho interface này

sudo ip addr add 192.168.1.210/32 dev macvlan-br

sudo ip link set macvlan-br up

# Cấu hình định tuyến

sudo ip route add 192.168.1.200 dev macvlan-brXong! Bây giờ máy host đã có thể kết nối với container 192.168.1.200 mượt mà.

Kinh nghiệm thực tế xương máu

Triển khai Macvlan không khó, nhưng có vài lưu ý quan trọng bạn cần ghi nhớ:

- Kiểm soát IP: Luôn dùng

--ip-range. Đừng để Docker tự cấp IP bừa bãi vì nó có thể chiếm mất IP của máy in hoặc thiết bị quan trọng khác. - Nói không với Wifi: Macvlan hoạt động rất tệ trên card Wifi do driver thường không hỗ trợ nhiều địa chỉ MAC. Nếu dùng Raspberry Pi, hãy ưu tiên cắm dây LAN.

- An ninh mạng: Vì container đã “ra mặt” ngoài LAN, hãy thiết lập

iptableshoặc firewall nội bộ cho ứng dụng nếu dữ liệu nhạy cảm.

Thực tế, mình từng gặp ca dở khóc dở cười khi deploy Home Assistant. Do quên giới hạn ip-range, Docker cấp đúng IP của con Router đang làm Gateway. Cả văn phòng mất mạng 15 phút chỉ vì một dòng lệnh thiếu cẩn thận. Bạn đừng để rơi vào tình huống đó nhé!

Tổng kết

Macvlan Network là giải pháp hoàn hảo khi bạn cần đưa container trở thành một thực thể độc lập trong mạng nội bộ. Nó giải quyết triệt để các rắc rối về NAT, đặc biệt hữu ích cho VoIP, media server hoặc hệ thống giám sát. Dù cấu hình có phần tỉ mỉ hơn Bridge, nhưng hiệu năng và sự tiện lợi mà nó mang lại hoàn toàn xứng đáng để bạn đầu tư công sức.