Mở đầu: Nỗi lo chung khi “đổi nhà” cho máy ảo

Trong giới IT ngày nay, việc quản lý đa dạng các nền tảng ảo hóa đã trở thành chuyện thường tình. Có thể bạn đang quản lý một môi trường doanh nghiệp với VMware vSphere, nhưng lại muốn tận dụng sự linh hoạt và mã nguồn mở của KVM trên các máy chủ Linux.

Hoặc đơn giản hơn, giống như mình, bạn có một homelab chạy Proxmox VE quản lý hàng chục VM và container – đây là playground lý tưởng để test mọi thứ trước khi đưa lên production. Việc di chuyển máy ảo giữa các nền tảng là chuyện thường ngày, nhưng không phải lúc nào cũng suôn sẻ.

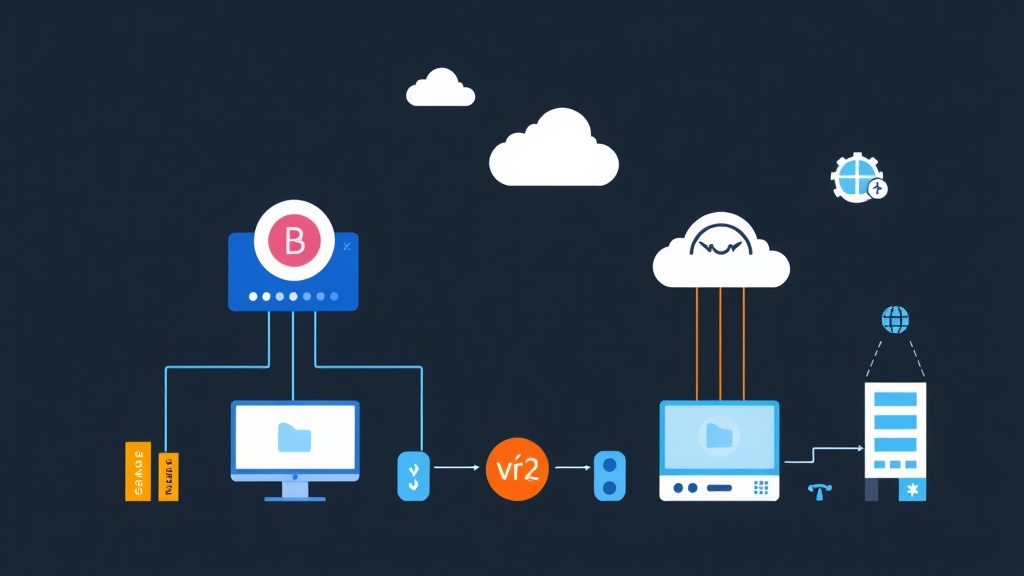

Vấn đề lớn nhất nhiều người gặp phải là làm thế nào để di chuyển một máy ảo (VM) đang chạy trên VMware ESXi hay Hyper-V sang môi trường KVM (hoặc Proxmox VE – nền tảng dựa trên KVM). Làm sao để thực hiện mà không làm hỏng dữ liệu, mất cấu hình hay phải cài đặt lại từ đầu? Nếu hệ thống phức tạp, việc này có thể tiêu tốn hàng giờ, thậm chí vài ngày làm việc, kèm theo rủi ro phát sinh lỗi không đáng có.

Tại sao việc chuyển đổi máy ảo lại phức tạp?

Di chuyển một máy ảo trực tiếp từ nền tảng này sang nền tảng khác giống như bạn cố gắng cắm một thiết bị điện tử từ Nhật (dùng điện 100V) vào ổ cắm ở Việt Nam (dùng điện 220V) mà không có bộ chuyển đổi vậy. Nó sẽ không hoạt động, hoặc tệ hơn là gây hư hỏng. Nguyên nhân chính là sự khác biệt cơ bản về kiến trúc và cách các hypervisor quản lý máy ảo:

- Định dạng đĩa ảo: VMware dùng VMDK, Hyper-V dùng VHD/VHDX, trong khi KVM thường dùng QCOW2 hoặc RAW. Các định dạng này không tương thích trực tiếp.

- Thiết bị ảo hóa (Virtual Hardware): Mỗi hypervisor mô phỏng các thiết bị phần cứng ảo khác nhau. Một máy ảo VMware có thể thấy card mạng E1000 hoặc VMXNET3, trong khi KVM ưu tiên dùng VirtIO để đạt hiệu suất cao.

- Driver trong hệ điều hành khách (Guest OS): Hệ điều hành bên trong máy ảo thường cài đặt các driver đặc thù cho môi trường ảo hóa mà nó đang chạy (ví dụ: VMware Tools cho VMware, Hyper-V Integration Services cho Hyper-V). Khi chuyển sang nền tảng mới, những driver này có thể trở nên vô dụng hoặc gây xung đột, khiến VM không khởi động được hoặc hoạt động kém hiệu quả.

- Cấu hình Bootloader: Một số thay đổi về phần cứng ảo có thể ảnh hưởng đến quá trình khởi động của hệ điều hành guest.

Những khác biệt này khiến việc “bê nguyên xi” máy ảo sang nền tảng mới là điều không thể, hoặc đòi hỏi rất nhiều bước tinh chỉnh thủ công.

Các phương án di chuyển máy ảo hiện có

Trước khi đến với giải pháp tối ưu, chúng ta hãy cùng điểm qua một số cách tiếp cận phổ biến khác và những hạn chế của chúng:

1. Tạo mới hoàn toàn (Recreate from Scratch)

Đây là cách đơn giản nhất về mặt lý thuyết: Bạn tạo một máy ảo mới trên nền tảng KVM. Sau đó, cài lại hệ điều hành, tất cả ứng dụng và cấu hình, rồi di chuyển dữ liệu từ VM cũ sang.

- Ưu điểm: Đảm bảo hệ thống sạch sẽ, tối ưu hoàn toàn cho môi trường KVM mới.

- Nhược điểm: Cực kỳ tốn thời gian và công sức, đặc biệt với các máy ảo có cài đặt phức tạp, nhiều phần mềm, hoặc cần duy trì các thiết lập hệ thống cụ thể. Quá trình này có thể tiêu tốn hàng chục giờ làm việc và tiềm ẩn rủi ro sai sót rất cao.

2. Chuyển đổi đĩa thủ công với qemu-img convert

Công cụ qemu-img convert rất hữu ích để thay đổi định dạng của file đĩa ảo. Ví dụ, bạn có thể chuyển đổi một file .vmdk (VMware) sang .qcow2 (KVM) như sau:

qemu-img convert -f vmdk -O qcow2 /path/to/source_vm.vmdk /path/to/destination_vm.qcow2

- Ưu điểm: Đơn giản, nhanh chóng cho việc đổi định dạng đĩa.

- Nhược điểm: Đây chỉ là một nửa của vấn đề!

qemu-img convertchỉ xử lý định dạng file đĩa, nó không can thiệp vào hệ điều hành bên trong để gỡ bỏ driver cũ hay inject driver mới. Sau khi có file đĩa mới, bạn vẫn phải tự tay tạo VM trên KVM, gắn đĩa vào, và vật lộn với các vấn đề driver, bootloader để VM có thể khởi động và hoạt động ổn định.

3. Công cụ độc quyền (Proprietary Tools)

Một số hãng cung cấp công cụ chuyển đổi riêng, ví dụ như VMware vCenter Converter Standalone. Công cụ này làm khá tốt việc chuyển đổi P2V (Physical to Virtual) hoặc V2V (Virtual to Virtual) trong nội bộ hệ sinh thái VMware.

- Ưu điểm: Hiệu quả cao khi chuyển đổi giữa các sản phẩm cùng hãng.

- Nhược điểm: Thường bị giới hạn khi bạn muốn di chuyển sang một nền tảng khác (ví dụ: từ VMware sang KVM), dễ gây ra hiện tượng “vendor lock-in”.

virt-v2v: Giải pháp tối ưu cho việc di chuyển máy ảo

Khi đối mặt với sự phức tạp của việc di chuyển máy ảo giữa các hypervisor, virt-v2v nổi lên như một vị cứu tinh. Đây là công cụ mình thường xuyên dùng để chuẩn bị VM trước khi đưa vào môi trường Proxmox của mình.

virt-v2v là gì?

virt-v2v là một công cụ mã nguồn mở mạnh mẽ, thuộc dự án libguestfs của Red Hat. Mục tiêu chính của nó là chuyển đổi máy ảo từ các hypervisor khác (như VMware ESXi, Hyper-V, Xen) sang định dạng tương thích với KVM/libvirt. Điều đặc biệt ở virt-v2v là nó không chỉ đơn thuần chuyển đổi định dạng đĩa, mà còn thông minh “can thiệp” vào hệ điều hành khách (guest OS) để:

- Gỡ bỏ các driver và công cụ đặc thù của hypervisor cũ (ví dụ: VMware Tools, Hyper-V Integration Services).

- Inject (chèn vào) các driver cần thiết cho môi trường KVM mới, đặc biệt là driver VirtIO để tối ưu hóa hiệu suất I/O và mạng.

- Điều chỉnh cấu hình bootloader và mạng để đảm bảo VM khởi động được và có thể kết nối mạng ngay sau khi chuyển đổi.

Nhờ khả năng này, virt-v2v giúp quá trình chuyển đổi trở nên mượt mà và tự động hóa cao hơn rất nhiều so với các phương pháp thủ công.

Tại sao nên dùng virt-v2v?

- Tự động hóa cao: Giảm thiểu đáng kể các bước thủ công sau khi chuyển đổi đĩa, có thể tiết kiệm đến 80% thời gian so với làm thủ công.

- Giảm thiểu lỗi: Khả năng xử lý driver và cấu hình hệ điều hành khách giúp tránh nhiều lỗi khởi động và vận hành.

- Hỗ trợ đa dạng: Hỗ trợ chuyển đổi từ nhiều nguồn (VMware, Hyper-V, Xen) sang KVM.

- Mã nguồn mở: Được phát triển và duy trì bởi cộng đồng, đáng tin cậy và linh hoạt.

Chuẩn bị trước khi “khởi hành”

Để quá trình chuyển đổi diễn ra suôn sẻ, bạn cần chuẩn bị một số thứ:

Yêu cầu hệ thống

- Một máy chủ Linux (ưu tiên CentOS/RHEL/Ubuntu Server) đã cài đặt KVM/libvirt và có đủ tài nguyên (RAM, CPU, dung lượng đĩa) để chứa máy ảo mới.

- Đảm bảo có kết nối mạng tới nguồn máy ảo (nếu VM nguồn ở ESXi hoặc Hyper-V trên một máy chủ khác).

Cài đặt virt-v2v

virt-v2v thường đi kèm trong gói libguestfs-tools-c (hoặc libguestfs-tools).

Trên CentOS/RHEL/Fedora:

sudo yum install libguestfs-tools-c -y

# Hoặc với Fedora/CentOS 8+:

sudo dnf install libguestfs-tools-c -y

Trên Ubuntu/Debian:

sudo apt update

sudo apt install libguestfs-tools -y

Kiểm tra phiên bản để đảm bảo cài đặt thành công:

virt-v2v --version

Chuẩn bị máy ảo nguồn (source VM)

Đây là bước cực kỳ quan trọng để tránh lỗi sau chuyển đổi:

- Gỡ bỏ các driver cũ: Nếu là VM VMware, gỡ bỏ VMware Tools. Nếu là VM Hyper-V, gỡ bỏ Hyper-V Integration Services. (Trên Linux, đôi khi không cần gỡ bỏ hoàn toàn mà chỉ cần đảm bảo chúng không gây xung đột).

- Cập nhật hệ điều hành: Đảm bảo hệ điều hành khách được cập nhật đầy đủ các bản vá mới nhất.

- Cấu hình mạng: Nếu có thể, chuyển cấu hình mạng của guest OS sang DHCP để dễ dàng nhận địa chỉ IP mới trong môi trường KVM. Nếu không, hãy ghi nhớ cấu hình IP tĩnh để thiết lập lại sau.

- Tắt hoàn toàn máy ảo: Đảm bảo máy ảo nguồn đã được tắt (shut down), không phải suspend.

- Sao lưu dữ liệu: Luôn sao lưu dữ liệu quan trọng của máy ảo trước khi thực hiện bất kỳ thao tác chuyển đổi nào.

Thực hành chuyển đổi máy ảo với virt-v2v

Bây giờ, chúng ta sẽ đi vào phần chính: các lệnh thực tế để chuyển đổi máy ảo.

Kịch bản 1: Chuyển đổi từ VMware ESXi sang KVM

Trong kịch bản này, virt-v2v sẽ kết nối trực tiếp đến máy chủ ESXi của bạn để lấy dữ liệu VM.

# Khuyến nghị thiết lập backend direct để tăng hiệu suất

export LIBGUESTFS_BACKEND=direct

# Chuyển đổi từ ESXi

sudo virt-v2v -ic esx://esxi_user@esxi_host/VM_NAME \

-o libvirt -os /var/lib/libvirt/images/ \

-of qcow2 --network bridge_name \

NEW_VM_NAME

Giải thích các tham số:

-ic esx://esxi_user@esxi_host/VM_NAME: Chỉ định nguồn là máy ảo VMware trên ESXi. Thayesxi_userbằng tên người dùng có quyền truy cập (ví dụ: root),esxi_hostlà địa chỉ IP hoặc hostname của ESXi, vàVM_NAMElà tên chính xác của máy ảo trên ESXi. Khi chạy lệnh, bạn sẽ được hỏi mật khẩu của ESXi.-o libvirt: Chỉ định đầu ra sẽ được nhập vào libvirt (hệ thống quản lý KVM).-os /var/lib/libvirt/images/: Đường dẫn đến thư mục chứa các file đĩa ảo KVM.-of qcow2: Định dạng file đĩa ảo đầu ra là QCOW2 (đây là định dạng linh hoạt và phổ biến của KVM).--network bridge_name: Gắn card mạng ảo của VM mới vào một bridge mạng cụ thể trên máy chủ KVM của bạn (ví dụ:virbr0,br0). Nếu không chỉ định, libvirt sẽ dùng bridge mặc định.NEW_VM_NAME: Tên mới mà bạn muốn đặt cho máy ảo sau khi chuyển đổi trên KVM.

Trường hợp bạn đã có file VMDK: Nếu bạn đã export máy ảo VMware ra một file .vmdk (ví dụ từ VMware Workstation hoặc đã sao chép từ ESXi datastore), bạn có thể chuyển đổi trực tiếp từ file đó:

export LIBGUESTFS_BACKEND=direct

sudo virt-v2v -i vmw /path/to/source_vm.vmdk \

-o libvirt -os /var/lib/libvirt/images/ \

-of qcow2 --network bridge_name \

NEW_VM_NAME

-i vmw /path/to/source_vm.vmdk: Chỉ định nguồn là file VMDK.

Kịch bản 2: Chuyển đổi từ Hyper-V sang KVM

Đối với Hyper-V, cách tốt nhất là export máy ảo từ Hyper-V Manager ra một thư mục trước. Sau đó, virt-v2v sẽ làm việc với file .vhdx đã export.

export LIBGUESTFS_BACKEND=direct

sudo virt-v2v -i hyperv /path/to/exported/hyperv_vm/Virtual\ Hard\ Disks/source_vm.vhdx \

-o libvirt -os /var/lib/libvirt/images/ \

-of qcow2 --network bridge_name \

NEW_VM_NAME

-i hyperv /path/to/exported/hyperv_vm/Virtual\ Hard\ Disks/source_vm.vhdx: Chỉ định nguồn là file VHDX từ thư mục đã export của Hyper-V. Hãy chắc chắn đường dẫn đến file VHDX là chính xác.

Một số tùy chọn nâng cao hữu ích

virt-v2v cung cấp rất nhiều tùy chọn để tinh chỉnh quá trình chuyển đổi. Dưới đây là một vài ví dụ:

--disk DISK_PATH: Nếu VM có nhiều đĩa và bạn chỉ muốn chuyển đổi một đĩa cụ thể.--cpu TYPE: Chỉ định loại CPU ảo cho VM mới.--memory AMOUNT: Chỉ định dung lượng RAM (ví dụ:--memory 4096cho 4GB).--mac MAC_ADDRESS: Gán địa chỉ MAC cụ thể cho card mạng.--dry-run: Chạy thử lệnh để xemvirt-v2vsẽ làm gì mà không thực sự thay đổi gì. Rất hữu ích để kiểm tra trước.

Ví dụ nâng cao, chuyển đổi VM từ ESXi với RAM 8GB và gắn vào bridge br0:

export LIBGUESTFS_BACKEND=direct

sudo virt-v2v -ic esx://esxi_user@esxi_host/VM_NAME \

-o libvirt -os /var/lib/libvirt/images/ \

-of qcow2 --network br0 --memory 8192 \

NEW_VM_NAME

Những việc cần làm sau khi chuyển đổi (Post-conversion steps)

Sau khi virt-v2v hoàn tất, bạn đã có một máy ảo KVM mới. Tuy nhiên, một vài bước kiểm tra và tinh chỉnh nhỏ vẫn cần thiết để đảm bảo mọi thứ hoạt động hoàn hảo:

-

Khởi động và kiểm tra máy ảo mới:

Sử dụng

virt-manager(giao diện đồ họa) hoặcvirsh(command line) để khởi động và truy cập VM. Ví dụ vớivirsh:virsh list --all # Liệt kê tất cả VM virsh start NEW_VM_NAME # Khởi động VM mới virsh console NEW_VM_NAME # Truy cập console của VM (yêu cầu cấu hình serial console trong guest OS)Quan sát quá trình khởi động, kiểm tra các lỗi hiển thị trên màn hình.

-

Cài đặt virtio drivers (đối với Windows VM):

Nếu bạn chuyển đổi một máy ảo Windows,

virt-v2vcó thể đã inject các driver VirtIO cơ bản. Tuy nhiên, bạn nên cài đặt gói VirtIO-Win ISO để có đầy đủ driver tối ưu nhất cho KVM (đĩa, mạng, ballooning, v.v.). -

Cấu hình mạng:

Đảm bảo VM mới nhận được địa chỉ IP chính xác, có thể truy cập internet và các tài nguyên mạng khác. Nếu bạn dùng IP tĩnh, hãy cấu hình lại bên trong guest OS.

-

Gỡ bỏ các phần mềm cũ:

Kiểm tra lại bên trong guest OS và gỡ bỏ hoàn toàn các gói phần mềm và driver không còn cần thiết từ hypervisor cũ (ví dụ: VMware Tools nếu chưa gỡ). Việc này giúp giảm tài nguyên tiêu thụ và tránh xung đột.

-

Tối ưu hóa hệ điều hành khách:

Với Linux VM, có thể kiểm tra

/etc/fstabđể đảm bảo các mount point dùng đúng UUID/label mới nếu có thay đổi. Đảm bảo kernel đang sử dụng là kernel tiêu chuẩn hoặc đã được cấu hình tối ưu cho KVM. -

Tạo Snapshot:

Ngay sau khi VM mới hoạt động ổn định và bạn đã kiểm tra kỹ lưỡng, hãy tạo một snapshot. Điều này cung cấp một điểm khôi phục an toàn nếu có bất kỳ vấn đề nào phát sinh trong tương lai.

Kết luận: Tối ưu hạ tầng ảo hóa với virt-v2v

virt-v2v là một công cụ cực kỳ giá trị, giúp đơn giản hóa một trong những tác vụ phức tạp nhất trong quản lý hạ tầng ảo hóa: chuyển đổi máy ảo giữa các nền tảng khác nhau. Nó không chỉ tiết kiệm hàng giờ, thậm chí hàng ngày công sức, mà còn giảm thiểu rủi ro lỗi, cho phép bạn tận dụng tối đa các lợi ích của KVM mà không phải tái tạo lại toàn bộ hệ thống.

Với những IT admin đang cân nhắc chuyển đổi từ các nền tảng có phí sang KVM/libvirt, hoặc những người như mình đang mày mò trong homelab với đủ loại hypervisor, virt-v2v chính là một công cụ không thể thiếu. Luôn nhớ rằng, dù công cụ có thông minh đến đâu, việc sao lưu dữ liệu vẫn là ưu tiên hàng đầu trước mọi thay đổi lớn!